Bonjour bonjour,

Il y a un petit mois, je vous parlais déjà de cacert et vous disais pourquoi je voulais utiliser cette autorité de certification et pas une autre.

Le “problème” de cette autorité est qu’elle n’est pas intégrée dans tous les navigateurs ou tous les systèmes d’exploitations. De base, seulement quelques distributions GNU/Linux l’intègrent (plus d’info ici).

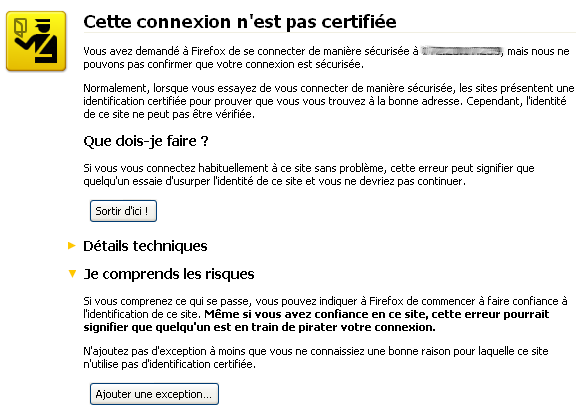

Donc, si vous n’avez pas la chance d’être un utilisateur d’une distribution GNU/Linux qui intègre les certificats racines de CACert, il est fort probable que vous ayez eu une image qui ressemble à la suivante en venant sur mon site :

Et là, la pratique classique consiste à cliquer sur Ajouter une exception, faire suivant, suivant jusqu’à ce que ça fonctionne sans trop comprendre ce qui se passe. C’est mal :D

C’est mal parce que si le site sur lequel vous souhaitez vous rendre à bien été attaqué, vous ne vous en rendrez juste pas compte.

La bonne pratique

Dans le cas de cacert, le bonne pratique consiste à ajouter le certificat racine de CACert à la liste de vos certificats. Comme ça, votre navigateur reconnaîtra illico tous les sites utilisant CACert [0] et vous alertera en cas d’attaque réelle (man-in-the-middle par exemple). L’installation est d’une simplicité enfantine, il faut juste la faire…

Tout se passe ici : http://wiki.cacert.org/FAQ/BrowserClients. Je vais reprendre pour les systèmes d’exploitation et navigateurs courants.

La liste des certificats dont nous auront besoin est ici : https://www.cacert.org/?id=3

Sous Ubuntu

Il existe un paquet qui vous permet de reconnaître les certificats CACert, il suffit de l’installer :

$ sudo aptitude install ca-certificates

Ensuite, y’a plus que dire à votre navigateur de manger le certificat. Par exemple, si vous utilisez Firefox, ça donne :

$ firefox /usr/share/ca-certificates/cacert.org/*.crt

Voilà, c’est tout.

Sous Windows

Il suffit d’installer le certificat via l’installateur, disponible là. Cliquez dessus et ça installe tout ce dont vous avez besoin. Et c’est tout.